طراحان گسترش شبکه

طراح و مجری زیرساخت شبکه و سامانه های تحت وب

مرکز عملیات شبکه

ایجاد مرکز نظارت بر شبکه با امکان بررسی از وب

تجهیزات حرفه ای

راه اندازی و پشتیبانی از تجهیزات تجاری و صنعتی

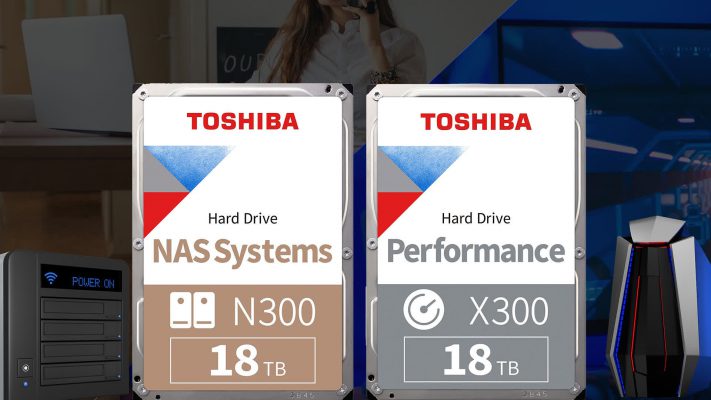

مرکز داده ها

پیاده سازی و پشتیبانی از مرکز داده در مقیاس گسترده

طراحی وب

طراحی پرتال های تحت وب و پیاده سازی سیستمهای امنیتی پیشرفته

درباره ما

گروه حاضر در شرکت طراحان گسترش شبکه فعالیت خود را از سال 1377 در زمینه سرویس دهی به سازمان ها ، شرکت ها و کارخانه های مختلف شامل طراحی و پیاده سازی زیرساخت شبکه و بکارگیری سخت افزار و نرم افزار مناسب شبکه در هر سازمان آغاز کرده است.خوب است بدانید بیش از 20سال تجربه موفق در زمینه طراحی ، نصب و راه اندازی و راهبری شبکه های کامپیوتری ، سیستم های نظارت و حفاظت از اطلاعات و همچنین دوربین مدار بسته به شرکت ها و سازمان های دولتی و خصوصی در سابقه کاری طراحان گسترش شبکه وجود دارد که در ارائه بهترین خدمت یاریمان می کند.

چرا استفاده از خدمات ما

پشتیبانی شبانه روزی

پشتیبانی خدمات ارائه شده به صورت شبانه روزی و 7/24 در طول سال.

عیب یابی و رفع مشکل

طراحان گسترش شبکه با تکیه بر کادر مجرب و متخصص خود در کوتاهترین زمان ممکن اقدام به عیب یابی و رفع مشکل می نماید.

ارائه سرویس های روز دنیا

متخصصین ما آماده اراوئه خدمات نوین و پیشرفته در حوزه IT می باشند ، ارائه خدمات روز دنیا تخصص ماست.

خدمات ما

پشتیبانی سازمان ها

استفاده از خدمات و امکانات سرویس های برخط (online) نه تنها تبدیل به یکی از جاذبه ها،بلکه جزء جداناشدنی بیرنس های کنونی شده است.

پشتیبانی سرویس ها

امروزه سازمان ها از سرویس های متعددی پشتیبانی میکنندکه در مجموع کلیه نیاز های برنامه های کاربردی موجود در سازمان ها توسط این سرویس ها برآورده میشود.

پشتیبانی سرور ها

بررسی مشکلات و مانیتورینگ و مدیریت مداوم سرور های شما و ارائه مشاوره برای راه اندازی اولیه سرور های شما.

طراحی زیر ساخت شبکه

مشاوره، طراحی و اجرای بستر های شبکه به همراه ارائه راهکار های امنیت اطلاع رسانی.

مشاوره تخصصی

نقش مشاور در سازمان به عنوان متخصص و خبره ای بی طرف است که با دارا بودن آگاهی و تجربه کافی، در کنار مدیریت به نظارت میپردازد.

طراحی و پیاده سازی پسیو

امروزه با تئسعه سازمان ها، استفاده از شبکه های محلی Lan گریز ناپذیر شده است.

عیب یابی مرکز داده ها

بررسی تخصصی مرکز داده ها مطابق با استاندارد BICSI

اطلاعات بیشتر